- Firefox-Version

- >=140

- Betriebssystem

- Linux

Folgendes Thema bezieht sich auf ein Linux Debian 13 (LMDE7), 64 Bit, mit Cinnamon Desktop. Nutzer von Windows oder MAC OS, müssten vmtl. ein paar Pfade und Befehle bei der Nutzung von unten stehendem anpassen.

Mit den nicht nur per Hand, sondern auch komfortabel per Enterprise Policy Generator erstellbaren policies.json Dateien, lassen sich eine ganze Reihe von Einstellungen beim Firefox und Firefox-esr vornehmen.

An dieser Stelle herzlichen Dank an Sören Hentzschel, für die neue 8.0 Version des Enterprise Policy Genenerators.

Bekanntmachung über Erscheinen der 8.0 Version:

* https://www.camp-firefox.de/artikel/1182-g…-zwischenablage

Downloadmöglichkeit:

* https://addons.mozilla.org/en-US/firefox/…licy-generator/

Potentieller Vorteil:

* Konfiguration ist für alle Nutzer eines Rechners über eine Datei pro Rechner möglich

* Bei entsprechendem Anmeldescript, kann man das als Admin auch auf alle Rechner eines Netzwerks verteilen

* Es kann auch unterbinden, das bestimmte Einstellungen vom Nutzer, Programmupdates als auch manchen Schadroutinen verändert werden können

* usw.

Links zu Dokus:

* https://firefox-admin-docs.mozilla.org/reference/policies/

* https://mozilla.github.io/policy-templates/

Bedienungsanleitung:

* https://www.soeren-hentzschel.at/firefox-webext…term=enterprise

Firefox Support:

* https://support.mozilla.org/en-US/products/firefox

Ablageort der policies.json Datei (Ist anders als man vermuten könnte, für Firefox und Firefox-esr identisch !!!)

* /etc/firefox/policies/policies.json # bei gewünschter systemweiter Anwendung.

Entfernen einer alten Datei, wenn gewünscht:

Anlage des Ordners (wenn nicht vorhanden), mit den mutmaßlich richtigen Verzeichnisrechten:

Anlage der policies.json (mit den mutmaßlich richtigen Dateirechten:

Editieren von policies.json mit Systemtechten per xed Editor (man kann auch einen anderen nehmen):

- die folgende Variante lässt einem die policies.json mit Systemrechten editieren, ohne dabei den Editor mit Systemrechte auszuführen und ohne die Systemrechte der zu editierenden Datei zu ändern.

Beispiel für eine einfache policies.json:

Anwendung der policies.json einleiten:

* den Firefox neu starten

Kontrolle ob die Datei policies.json tatsächlich verwendet wird:

Zumindest eine Einstellung vor und nach der Änderung per policies.json auf geänderte Anwendung überprüfen, in dem man sich den zu überprüfenden Wert per folgende Einstiegspunkt per Eingabe in der Adresszeile heraus sucht:

about:config

Bsp. für potentiell sinnvolle Konfigurationsmöglichkeiten per policies.json:

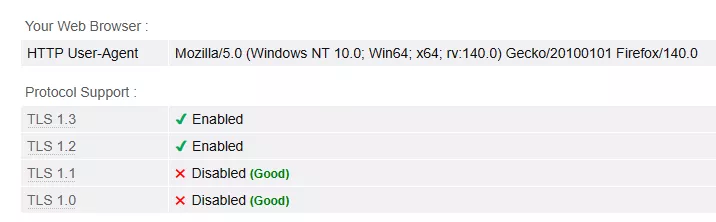

* erwägen Cipher Suites zu deaktivieren, die nicht einmal TLS 1.2 unterstützen und Chiper Suiten die zwar wenigstens TLS 1.2 unterstützen, jedoch kein PFS (Perfekt Forward Security). Hierzu z.B. auf der folgenden Seite vor dem deaktivieren irgend welcher Cipher Suiten anzeigen lassen, welche der Cipher suiten dort als Recommend angezeigt werden und dann erwägen alle anderen Cipher Suiten per policies.json zu deaktivieren:

* https://browserleaks.com/tls

* usw., usw.

Ablageort der policies.json:

In meinem Fall lautet der richtige systemweite Ablageort wie folgt. Bei anderen Linux Versionen, und anderen Art und Weisen den Thunderbird zu installieren, mag das anders sein.

/etc/firefox/policies/policies.json

Vmtl. Ablageort für Nutzer abhängige Konfigurationen (ungetestet):

/usr/lib/firefox/distribution/policies.json

Verwandte Diskussion zur Konfigurierbarkeit von Thunderbird per policies.json:

* Konfiguration von Thunderbird, per Enterprise Policy policies.json

Nachtrag:

Anregungen und Beispiel zur Auswahl und Sperrung von Cipher:

* RE: Konfiguration von Firefox & Firefox-esr, per Enterprise Policy Generator und policies.json

* RE: Konfiguration von Firefox & Firefox-esr, per Enterprise Policy Generator und policies.json