Der Enterprise Policy Generator 9.0 ist gerade erst mit zahlreichen Verbesserungen erschienen ...

Die installierte Version hat sich wie von Zauberhand selber aktualisiert.

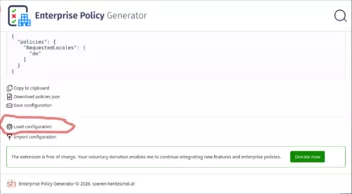

Das Design sieht schick aus, die thematischen Gruppierungen, incl. die Gruppierungen in der Cipher Konfiguration gefallen mir. Die neue Optionen werde ich mir in den nächsten Tagen ansehen.

Besten Dank.

Unterstützt die 9.0 Version auch den Thunderbird und wo schaltet man gegebenenfalls zwischen Firefox und Thunderbird Datei Erstellung um?